blog.myssl.com/cve-2020-0601

Preview meta tags from the blog.myssl.com website.

Linked Hostnames

10- 10 links toblog.myssl.com

- 6 links tocatalog.update.microsoft.com

- 6 links tosupport.microsoft.com

- 5 links tomyssl.com

- 1 link tofeedly.com

- 1 link toghost.org

- 1 link toportal.msrc.microsoft.com

- 1 link tosec.thief.one

Thumbnail

Search Engine Appearance

https://blog.myssl.com/cve-2020-0601

CVE-2020-0601 | Windows CryptoAPI (Crypt32.dll)欺骗漏洞

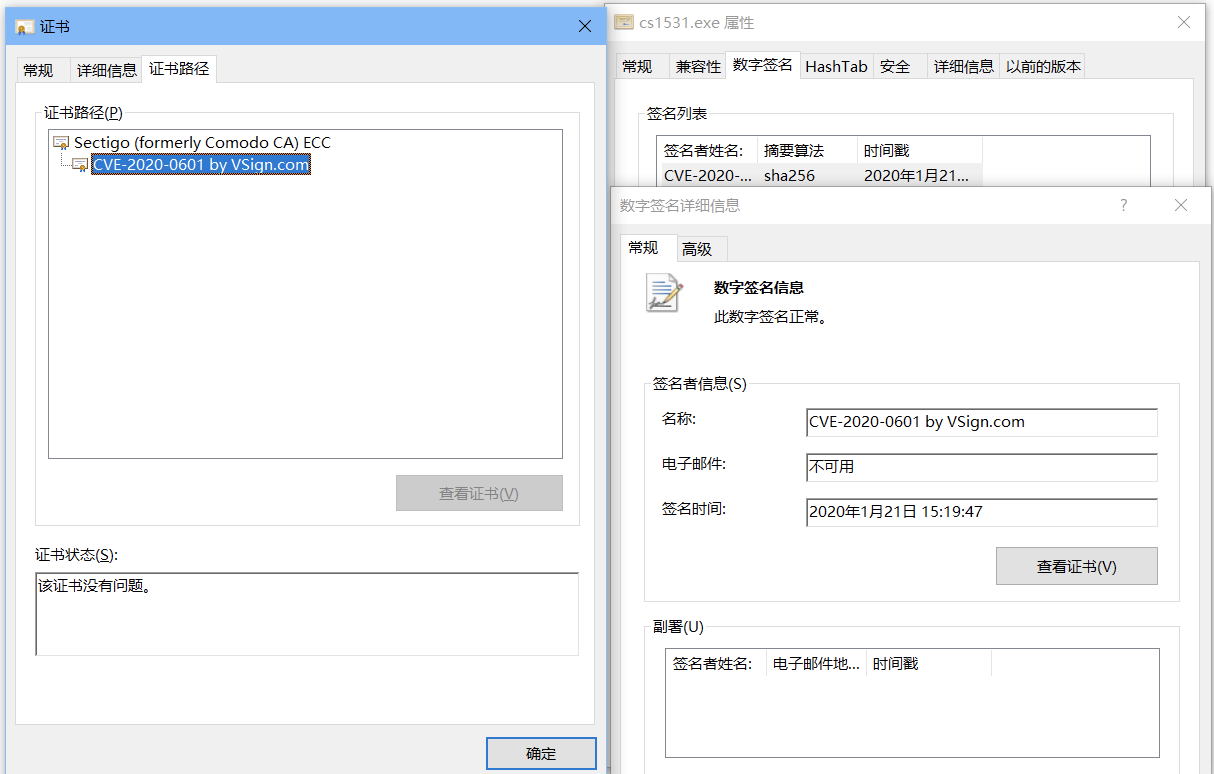

2020年1月14日微软发布了CVE-2020-0601漏洞公告,此漏洞为Windows加密库中的一个关键的漏洞,Windows CryptoAPI(Crypt32.dll) 验证椭圆曲线加密 (ECC) 证书的方式中存在欺骗漏洞。 攻击者可以通过使用欺骗性的代码签名证书对恶意可执行文件进行签名来利用此漏洞,从而使该文件看似来自受信任的合法来源。美国国家安全局(NSA)已将CVE-2020-0601披露给了Microsoft 。

Bing

CVE-2020-0601 | Windows CryptoAPI (Crypt32.dll)欺骗漏洞

https://blog.myssl.com/cve-2020-0601

2020年1月14日微软发布了CVE-2020-0601漏洞公告,此漏洞为Windows加密库中的一个关键的漏洞,Windows CryptoAPI(Crypt32.dll) 验证椭圆曲线加密 (ECC) 证书的方式中存在欺骗漏洞。 攻击者可以通过使用欺骗性的代码签名证书对恶意可执行文件进行签名来利用此漏洞,从而使该文件看似来自受信任的合法来源。美国国家安全局(NSA)已将CVE-2020-0601披露给了Microsoft 。

DuckDuckGo

CVE-2020-0601 | Windows CryptoAPI (Crypt32.dll)欺骗漏洞

2020年1月14日微软发布了CVE-2020-0601漏洞公告,此漏洞为Windows加密库中的一个关键的漏洞,Windows CryptoAPI(Crypt32.dll) 验证椭圆曲线加密 (ECC) 证书的方式中存在欺骗漏洞。 攻击者可以通过使用欺骗性的代码签名证书对恶意可执行文件进行签名来利用此漏洞,从而使该文件看似来自受信任的合法来源。美国国家安全局(NSA)已将CVE-2020-0601披露给了Microsoft 。

General Meta Tags

11- titleCVE-2020-0601 | Windows CryptoAPI (Crypt32.dll)欺骗漏洞

- charsetutf-8

- X-UA-CompatibleIE=edge

- HandheldFriendlyTrue

- viewportwidth=device-width, initial-scale=1.0

Open Graph Meta Tags

8- og:site_nameHTTPS 安全最佳实践

- og:typearticle

- og:titleCVE-2020-0601 | Windows CryptoAPI (Crypt32.dll)欺骗漏洞

- og:description2020年1月14日微软发布了CVE-2020-0601漏洞公告,此漏洞为Windows加密库中的一个关键的漏洞,Windows CryptoAPI(Crypt32.dll) 验证椭圆曲线加密 (ECC) 证书的方式中存在欺骗漏洞。 攻击者可以通过使用欺骗性的代码签名证书对恶意可执行文件进行签名来利用此漏洞,从而使该文件看似来自受信任的合法来源。美国国家安全局(NSA)已将CVE-2020-0601披露给了Microsoft 。

- og:urlhttps://blog.myssl.com/cve-2020-0601/

Twitter Meta Tags

9- twitter:cardsummary_large_image

- twitter:titleCVE-2020-0601 | Windows CryptoAPI (Crypt32.dll)欺骗漏洞

- twitter:description2020年1月14日微软发布了CVE-2020-0601漏洞公告,此漏洞为Windows加密库中的一个关键的漏洞,Windows CryptoAPI(Crypt32.dll) 验证椭圆曲线加密 (ECC) 证书的方式中存在欺骗漏洞。 攻击者可以通过使用欺骗性的代码签名证书对恶意可执行文件进行签名来利用此漏洞,从而使该文件看似来自受信任的合法来源。美国国家安全局(NSA)已将CVE-2020-0601披露给了Microsoft 。

- twitter:urlhttps://blog.myssl.com/cve-2020-0601/

- twitter:imagehttps://blog.myssl.com/content/images/2020/01/download--1-.png

Link Tags

5- alternatehttps://blog.myssl.com/rss/

- amphtmlhttps://blog.myssl.com/cve-2020-0601/amp/

- canonicalhttps://blog.myssl.com/cve-2020-0601/

- shortcut icon/favicon.ico

- stylesheet/assets/built/screen.css?v=22dbff098d

Links

33- https://blog.myssl.com

- https://blog.myssl.com/apple-ct-policy

- https://blog.myssl.com/author/hana

- https://blog.myssl.com/author/jin

- https://blog.myssl.com/author/koco